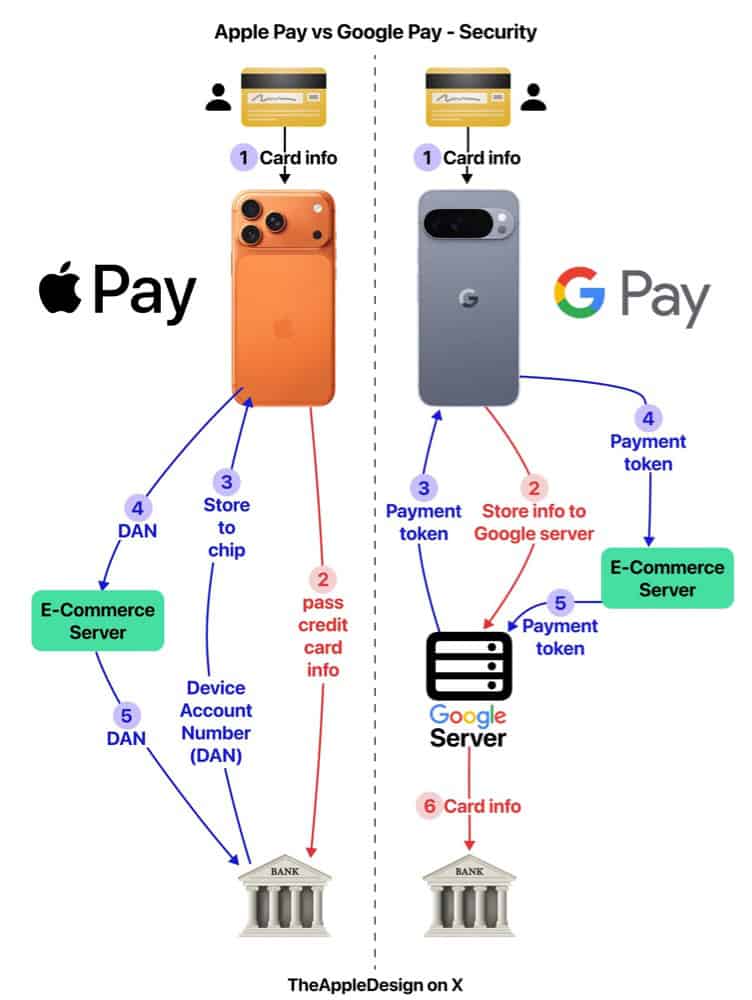

On dégaine nos smartphones pour payer notre café ou nos courses sans même y réfléchir. Le geste est devenu banal : un coup de NFC, un bip de validation, et c’est réglé. En apparence, payer avec un iPhone ou un Samsung Galaxy, c’est exactement la même chose. Pourtant, si on soulève le capot, on découvre deux philosophies radicalement opposées comme expliqué par Apple Design sur X

J’ai passé un moment à analyser les architectures techniques des deux géants (et le schéma explicite ci-dessus) pour comprendre ce qui se passe réellement dans la milliseconde où votre téléphone frôle le terminal de paiement. D’un côté, nous avons Apple qui mise sur un verrouillage matériel digne d’un coffre-fort suisse. De l’autre, Android qui parie sur la flexibilité du Cloud et l’émulation logicielle. Alors, votre argent est-il plus en sécurité dans une puce dédiée ou dans le nuage ? Spoil : l’architecture technique ne ment pas.

Le Secure Element d’Apple : Le coffre-fort physique

Chez Apple, l’approche est quasi obsessionnelle : tout doit se passer en local, dans le matériel. C’est ce qu’on appelle l’architecture basée sur le Secure Element (eSE). Concrètement, chaque iPhone intègre une puce dédiée, physiquement séparée du processeur principal et du système d’exploitation.

Quand vous enregistrez votre carte bancaire dans Apple Pay, elle n’est pas stockée sur les serveurs d’Apple, ni même dans la mémoire « normale » de votre téléphone. Elle est convertie en un code unique (le DAN – Device Account Number) et gravée dans cette puce sécurisée. Voici pourquoi c’est redoutable :

- Isolation totale : Même si iOS est vérolé ou jailbreaké, le Secure Element reste inaccessible. C’est une « boîte noire » certifiée par les réseaux bancaires.

- Cryptographie locale : Comme le montre le schéma technique, la génération des clés cryptographiques se fait directement dans la puce. Le processeur principal de l’iPhone ne fait que “passer les plats” au contrôleur NFC sans jamais voir la couleur de vos données bancaires.

- Indépendance : Pas besoin de réseau. Puisque tout est dans la puce, vous pouvez payer en mode avion au fin fond d’une grotte (si tant est qu’il y ait un terminal de paiement).

Android et le HCE : La magie du logiciel et du Cloud

Côté Android, la donne est plus complexe. Google devait gérer un parc immense de téléphones différents (Samsung, Xiaomi, Pixel, etc.), dont beaucoup n’avaient pas de puce sécurisée dédiée à l’époque. La solution ? Le HCE (Host Card Emulation).

Au lieu de stocker les données dans une puce physique inviolable, Android simule une carte bancaire de manière logicielle. C’est le système d’exploitation (via les Google Play Services) qui gère la transaction. Les clés de sécurité et les “tokens” de paiement sont souvent stockés dans le Cloud de Google et téléchargés par paquets sur votre téléphone.

C’est une prouesse d’ingénierie qui a démocratisé le paiement mobile, mais elle implique structurellement plus d’intermédiaires :

- Dépendance au système : : Puisque la sécurité est dirigée par l’OS (généralement dans une zone mémoire protégée appelée TEE), une faille critique d’Android “root” pourrait théoriquement exposer davantage le processus qu’une puce physiquement isolée.

- Connexion régulière : : Pour que le système fonctionne, votre téléphone doit se connecter régulièrement aux serveurs de Google pour « recharger » ses clés de sécurité jetables. Si vous restez hors ligne trop longtemps, le paiement peut finir par bloquer.

Vie privée : Qui regarde votre ticket de caisse ?

C’est ici que la différence technique devient une différence éthique. L’architecture matérielle d’Apple permet une promesse forte : Apple ignore ce que vous achetez. Techniquement, la transaction se fait entre votre iPhone (la puce Secure Element), la banque et le commerçant. Apple ne stocke pas les numéros de carte originaux et n’a pas accès à l’historique des transactions pour vous cibler.

Google, de son côté, est une entreprise de données. L’architecture HCE et le passage par les serveurs Google pour la gestion des tokens (voir la partie basse du schéma) donnent à Mountain View une visibilité technique sur les métadonnées. Bien que Google assure que ces données sont sécurisées, les conditions d’utilisation permettent leur exploitation pour enrichir votre profil (historique Google Maps, recommandations, tickets de fidélité). Vous payez donc un peu avec vos données.

Avis Sécurité Mobile

Soyons clairs : payer avec Google Pay ou Apple Pay reste infiniment plus sécurisé que de sortir votre carte plastique. Grâce à la tokenisation, le commerçant ne voit jamais votre vrai numéro de carte, ce qui élimine le risque de piratage du terminal de paiement.

Cependant, si l’on s’en tient à la pure architecture technique, Apple remporte la manche de la robustesse. L’utilisation d’un Secure Element matériel offre une barrière physique quasi infranchissable contre les malwares, là où Android repose davantage sur du blindage logiciel. Pour la confidentialité, c’est le même constat : l’architecture d’Apple est conçue pour l’aveuglement volontaire, celle de Google pour la gestion de l’information.

Et vous, est-ce que cette différence d’architecture vous ferait changer de camp, ou est-ce que le côté pratique prime avant tout ?

Thank you for sharing this exceptionally well-structured and thoughtfully prepared content. The insights provided are highly valuable, supported by clear and practical explanations that make the concepts easy to understand and apply in real-world scenarios. I have gained meaningful knowledge and am eager to implement these ideas with confidence. The material is presented in a professional, engaging, and polished manner, and I truly appreciate the expertise, effort, and dedication that went into its creation. If there are any additional examples, actionable strategies, or recommended resources available, I would be happy to review them to further enhance my understanding and practical application.

Thank you for providing this well-crafted and thoroughly organized content. The insights shared are highly valuable, supported by clear and actionable explanations that are easy to grasp and put into practice. I have gained valuable knowledge and am excited to apply these concepts effectively. The delivery is both professional and engaging, and I genuinely appreciate the effort and dedication that went into creating this material. Should there be any additional examples, best practices, or recommended resources, I would be glad to explore them to further enhance my understanding and real-world application.