Dans notre société ultra-connectée, les réseaux sociaux comme Facebook sont omniprésents. Ils proposent de nombreuses possibilités de communication, notamment la messagerie instantanée. Cependant, ils présentent aussi certains risques, en particulier pour ce qui est du piratage de comptes. Dans cet article, nous vous proposons un guide pour comprendre les techniques utilisées par les pirates pour s’emparer d’un compte Facebook Messenger, ainsi que les moyens à mettre en place pour s’en protéger. C’est important de se protéger, car une fois qu’ils ont la main sur votre compte Facebook Messenger, les pirates tentent d’arnaquer vos proches !

- Pourquoi les comptes Facebook Messenger sont-ils vulnérables ?

- Les techniques de piratage d’un compte Facebook Messenger

- 1. Le phishing ou hameçonnage

- 2. L’espionnage via les keyloggers et autres logiciels malveillants

- 3. L’exploitation des failles de sécurité dans les applications tierces

- Comment se protéger contre le piratage de son compte Facebook Messenger ?

Pourquoi les comptes Facebook Messenger sont-ils vulnérables ?

La popularité de Facebook et de sa fonctionnalité Messenger en fait une cible privilégiée pour les pirates informatiques. En effet, plusieurs raisons expliquent cette vulnérabilité :

- Le grand nombre d’utilisateurs du réseau social : plus un site web est populaire, plus il devient intéressant aux yeux des cybercriminels.

- Le partage de contenu et d’informations sensibles via la messagerie instantanée : les pirates cherchent à accéder à ces données pour nuire ou extorquer leurs victimes.

- Les différentes applications et les outils disponibles sur le site : certaines peuvent contenir des failles de sécurité et permettre l’intrusion dans un compte utilisateur.

Il est donc essentiel de comprendre les méthodes employées par les pirates et d’adopter de bonnes pratiques pour éviter de devenir leur proie.

Les techniques de piratage d’un compte Facebook Messenger

1. Le phishing ou hameçonnage

L’une des méthodes les plus courantes pour dérober des identifiants de connexion consiste en l’envoi de messages frauduleux. Ces messages ressemblent à s’y méprendre à un message officiel envoyé par Facebook, invitant la victime à se connecter en fournissant ses informations d’accès sur un site factice reproduisant l’apparence de la plateforme. Une fois les données récupérées, les pirates peuvent accéder au compte et à sa messagerie instantanée sans difficulté.

Afin de se prémunir contre cette technique, il est important de vérifier attentivement l’adresse de l’email reçu ainsi que l’URL du site sur lequel on est invité à se connecter.

2. L’espionnage via les keyloggers et autres logiciels malveillants

Les keyloggers sont des programmes informatiques qui permettent d’enregistrer toutes les frappes effectuées sur un clavier. Les pirates peuvent ainsi collecter les identifiants de connexion à un compte Facebook Messenger ou tout autre service utilisé par l’utilisateur.

Il existe également des logiciels espions capables d’intercepter les communications sur une messagerie instantanée. Pour se protéger, il convient d’être vigilant lors du téléchargement de pièces jointes ou d’applications provenant de sources inconnues, et d’équiper son ordinateur d’un bon antivirus.

3. L’exploitation des failles de sécurité dans les applications tierces

Nombre d’applications et outils disponibles sur Facebook collectent des données utilisateur pour fonctionner. Certaines peuvent contenir des failles de sécurité, qui une fois découvertes par les pirates, leur permettent d’accéder à un compte sans demander son autorisation.

Pour limiter ce risque, il est recommandé de n’autoriser l’accès aux données qu’à des applications de confiance, réputées dans le domaine, et dont la politique de confidentialité est claire quant à l’utilisation des informations récupérées.

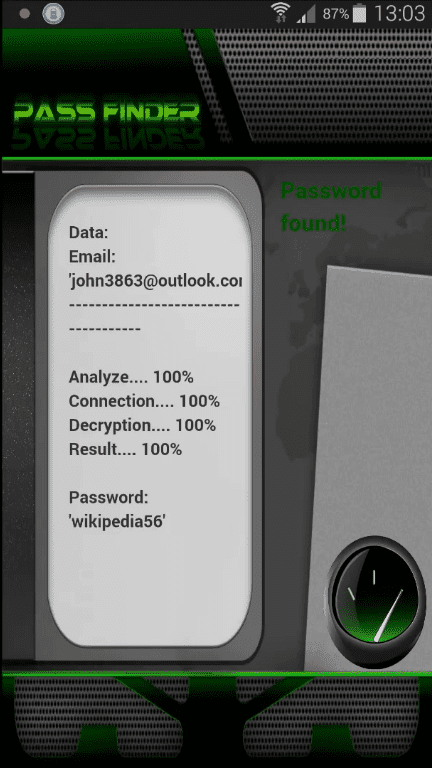

Un hacker peut aussi utiliser l’application PASS FINDER qui permet de retrouver les mots de passe Facebook depuis un e-mail, numéro de téléphone ou nom d’utilisateur : https://www.passwordrevelator.net/fr/passfinder

Comment se protéger contre le piratage de son compte Facebook Messenger ?

Pour éviter de voir son compte compromis ou son application de messagerie instantanée piratée, plusieurs mesures simples sont à considérer :

- Équipez votre ordinateur d’un antivirus à jour et performant.

- Créez un mot de passe complexe (avec majuscules, minuscules, chiffres et caractères spéciaux), que vous ne réutilisez pas sur d’autres services et sites web.

- Activez la double authentification pour votre compte Facebook : cette méthode ajoutera un niveau supplémentaire de protection lors des tentatives de connexion suspectes.

- Prêtez attention aux emails que vous recevez et vérifiez leurs sources avant de cliquer sur un lien ou de télécharger une pièce jointe.

- Ne cliquez pas sur des liens provenant d’amis qui vous paraissent étranges ou suspects, surtout si leur message invite à visiter un site externe ou à entrer vos informations personnelles.

- Limitez les permissions accordées aux applications tierces de votre compte Facebook et privilégiez les outils sécurisés et bien établis.

Pour conclure, la prudence est de mise afin d’éviter le piratage de son compte et l’accès indésirable à ses conversations sur Facebook Messenger. En mettant en œuvre les bonnes pratiques citées précédemment, vous réduirez drastiquement les risques de voir votre vie numérique exposée et volée.

Derniers commentaires